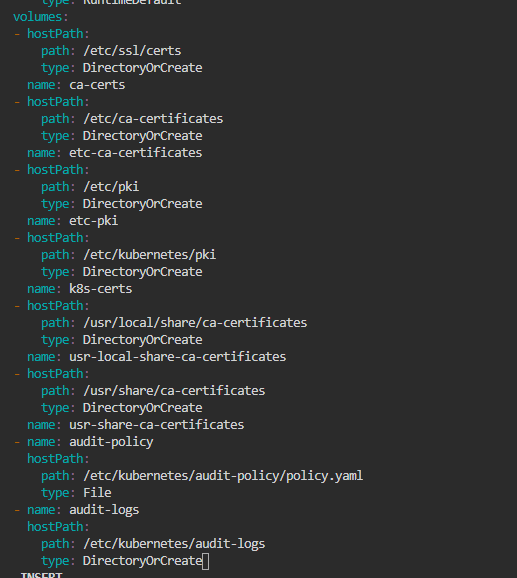

Kubernetes Auditing 审计日志 电脑版发表于:2022/6/24 20:24  >#Kubernetes Auditing 审计日志 [TOC] tn2>Kubernetes 审计日志提供了与安全相关的、按时间顺序排列的记录集, 记录每个用户、使用 Kubernetes API 的应用以及控制面自身引发的活动。 Auditing 解决了那些问题? ------------ >- 发生了什么? - 什么时候发生的? - 谁触发的? - 活动发生在哪个(些)对象上? - 在哪观察到的? - 它从哪触发的? - 活动的后续处理行为是什么? Auditing 的来龙去脉? ------------ tn2>审计记录最初产生于 kube-apiserver 内部。每个请求在不同执行阶段都会生成审计事件;这些审计事件会根据特定策略 被预处理并写入后端。策略确定要记录的内容和用来存储记录的后端。 当前的后端支持日志文件和 webhook。 Auditing 阶段 ------------ | 阶段 | 描述 | | ------------ | ------------ | | `RequestReceived` | 此阶段对应审计处理器接收到请求后,并且在委托给其余处理器之前生成的事件。 | | `ResponseStarted` | 在响应消息的头部发送后,响应消息体发送前生成的事件。 只有长时间运行的请求(例如 watch)才会生成这个阶段。 | | `ResponseComplete` | 当响应消息体完成并且没有更多数据需要传输的时候。 | | `Panic` | 当 panic 发生时生成。 | 审计策略 ------------ tn2>已定义的审计级别有: | 审计日志 | 描述 | | ------------ | ------------ | | `None` | 符合这条规则的日志将不会记录。 | | `Metadata` | 记录请求的元数据(请求的用户、时间戳、资源、动词等等), 但是不记录请求或者响应的消息体。 | | `Request` | 记录事件的元数据和请求的消息体,但是不记录响应的消息体。 这不适用于非资源类型的请求。 | | `RequestResponse` | 记录事件的元数据,请求和响应的消息体。这不适用于非资源类型的请求。 | tn2>下面是一个简单的Demo,定义在我们的`/etc/kubernetes/audit-policy/policy.yaml`文件下。 ```yaml apiVersion: audit.k8s.io/v1 kind: Policy rules: # 设置机密资源的审计日志级别为Metadata - level: Metadata resources: - group: "" resources: ["secrets"] # 设置节点的审计日志级别为RequestResponse - level: RequestResponse userGroups: ["system:nodes"] # 对于其他内容,不要记录任何内容 - level: None ``` tn2>你可以使用 `--audit-policy-file` 标志将包含策略的文件传递给 `kube-apiserver.yaml`。 如果不设置该标志,则不记录事件。 tn>注意 rules 字段必须在审计策略文件中提供。没有(0)规则的策略将被视为非法配置。 tn2>当然我们也可以使用最低限度的审计策略文件在 `Metadata` 级别记录所有请求: ```yaml # 在 Metadata 级别为所有请求生成日志 apiVersion: audit.k8s.io/v1beta1 kind: Policy rules: - level: Metadata ``` tn2>更多Policy配置请参考:https://kubernetes.io/zh-cn/docs/reference/config-api/apiserver-audit.v1/#audit-k8s-io-v1-Policy 添加审计日志 ------------ tn2>通过对 `kube-apiserver.yaml`的配置开启后端审计日志。 | 标志配置 | 描述 | | ------------ | ------------ | | `--audit-log-path` | 指定用来写入审计事件的日志文件路径。不指定此标志会禁用日志后端。 | | `--audit-log-maxage` | 定义保留旧审计日志文件的最大天数。 | | `--audit-log-maxbackup` | 定义要保留的审计日志文件的最大数量。 | | `--audit-log-maxsize` | 定义审计日志文件的最大大小(兆字节) | | `--audit-policy-file` | 定义审计日志文件的策略。 | tn2>这里我们设置审计日志文件的策略`/etc/kubernetes/audit-policy/policy.yaml`,将审计日志写入`/etc/kubernetes/audit-logs/audit.log`当中(注意路径需要创建`mkdir /etc/kubernetes/audit-logs/`),设置最大保留2个审记日志,每个最多7兆。 ```bash spec: containers: - command: - kube-apiserver - --audit-policy-file=/etc/kubernetes/audit-policy/policy.yaml - --audit-log-path=/etc/kubernetes/audit-logs/audit.log - --audit-log-maxsize=7 - --audit-log-maxbackup=2 ``` tn2>注意组要挂载相关卷。 ```bash volumeMounts: - mountPath: /etc/kubernetes/audit-policy/policy.yaml name: audit-policy readOnly: true - mountPath: /etc/kubernetes/audit-logs name: audit-logs readOnly: false ``` ```bash volumes: - name: audit-policy hostPath: path: /etc/kubernetes/audit-policy/policy.yaml type: File - name: audit-logs hostPath: path: /etc/kubernetes/audit-logs type: DirectoryOrCreate ```   tn>由于是kube-apiserver是静态pod,所以稍微等待就可以了。(为了保险起见也可以重启kubelet) ```bash systemctl daemon-reload systemctl restart kubelet ``` tn2>更多请参考:https://kubernetes.io/zh-cn/docs/tasks/debug/debug-cluster/audit/